Investigacion 6. segundo parcial

Defragmentacion

La desfragmentación es el proceso mediante el cual se acomodan los archivos de un disco de tal manera que cada uno quede en un área contigua y sin espacios sin usar entre ellos. Al irse escribiendo y borrando archivos continuamente en el disco duro, éstos tienden a no quedar en áreas contiguas, así, un archivo puede quedar "partido" en muchos pedazos a lo largo del disco, se dice entonces que el archivo está "fragmentado". Al tener los archivos esparcidos por el disco, se vuelve ineficiente el acceso a ellos.

El problema de almacenamiento no contiguo de archivos se denomina fragmentación, se produce debido al almacenamiento de archivos en dispositivos como disco duro y memoria RAM por el uso del computador.

La fragmentación es un problema que surge debido al ordenamiento interno de los datos en algunos sistema de archivos. Se da muy comúnmente en el sistema operativo Windows aunque también afecta a otras plataformas pero en una escala mucho menor. También se produce fragmentación dentro de la memoria del computador (memoria RAM) cuando se asignan los procesos a los diferentes bloques de memoria. Existen dos tipos de fragmentación: doble y triple.

Desfragmentar no hace que el ordenador trabaje más rapido, sino que hace que la navegación por los archivos sea mas rápida.

Fragmentación

La fragmentación es la memoria que queda desperdiciada al usar los métodos de gestión de memoria. Tanto el primer ajuste, como el mejor y el peor producen fragmentación externa (Conocidos como estrategias de Colocación).

La fragmentación es generada cuando durante el reemplazo de procesos quedan huecos entre dos o más procesos de manera no contigua y cada hueco no es capaz de soportar ningún proceso de la lista de espera. Tal vez en conjunto si sea espacio suficiente, pero se requeriría de un proceso de defragmentación de memoria o compactación para lograrlo. Esta fragmentación se denomina fragmentación externa.

Existe otro tipo de fragmentación conocida como fragmentación interna, la cual es generada cuando se reserva más memoria de la que el proceso va realmente a usar. Sin embargo a diferencia de la externa, estos huecos no se pueden compactar para ser utilizados. Se debe de esperar a la finalización del proceso para que se libere el bloque completo de la memoria.

Fragmentación interna

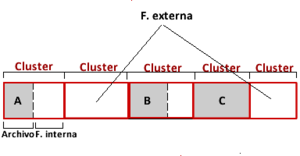

La fragmentación interna es la pérdida de espacio en disco debido al hecho de que el tamaño de un determinado archivo sea inferior al tamaño del cluster, ya que teóricamente el archivo estaría obligado a ser referenciado como un cluster completo. Los cluster(s) son contiguos de forma que desde el último bit del archivo situado en el cluster "a" hasta el primer bit del archivo situado en el cluster contiguo (es decir "b") queda un espacio sobrante siempre teniendo la condición de que el archivo del cluster "a" fuera más pequeño que el cluster en sí.

Por eso se sugiere no disponer de un gran tamaño de partición en los discos nuevos donde la capacidad es muy importante. Por ejemplo si nuestro clúster es de 18KB (18.432 bytes) por más que un archivo ocupe menos, en nuestro disco ocupara 18KB. Esto sugiere una pérdida de ese espacio que dice utilizar pero no utiliza.

Por eso, en nuestro ejemplo, un archivo de 3KB ocupara en nuestro disco lo mismo que uno de 10KB, o sea 18 KB. Esa pérdida de espacio se denomina fragmentación interna, y no se corrige con el desfragmentador, sino disminuyendo el tamaño de la partición.

Fragmentación externa

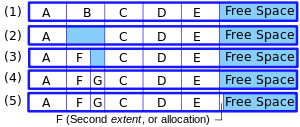

Este tipo de fragmentación aparece como consecuencia de las distintas políticas de ajuste de bloques que tiene un sistema de ficheros, o al utilizar asignaciones dinámicas de bloques en el caso de la memoria. En el sistema de ficheros, la sucesiva creación y eliminación de ficheros de distintos tamaños puede conducir al aislamiento de los bloques libres de un disco y, dependiendo de la política de ajuste, su no elección para futuros ficheros.

En la memoria del sistema la fragmentación se produce cuando los procesos asignados han ocupado posiciones no contiguas de memoria dejando demasiados bloques libres de pequeño tamaño, en los que no "caben" nuevos procesos.

En sistemas de ficheros la desfragmentación trata de resolver este problema, alineando los bloques de datos contiguos y juntando los bloques libres, produciendo así fragmentos mayores que sí serán elegidos para futuros ficheros. En la memoria principal se soluciona compactando los procesos para que estos ocupen posiciones contiguas y dejar los bloques libres juntos, o también se soluciona con la paginación de memoria.

Desfragmentación

Este proceso consta de ordenar los trozos de información distribuida a través de todo el disco, para mejorar la velocidad de acceso y distribuir de mejor forma el espacio libre del dispositivo. Como este proceso consta en la reorganización de partes de archivos, requiere de suficiente memoria para realizar los movimientos de los trozos de información. Al mover en forma física la información, la estructura lógica no sufre alteraciones.

Aspectos de la desfragmentación

En Windows la presencia de archivos inamovibles del sistema, o que el desfragmentador no moverá para simplificar su tarea (sobre todo con el archivo de intercambio, o swap file), puede impedir un buen porcentaje de desfragmentación en el disco.

Ciertos sistemas de archivos son más susceptibles a cambios por desfragmentación que otros. Por ejemplo, una partición del tipo FAT se fragmenta más rápido que una de partición del tipo NTFS (Windows) , EXT 4 (Linux) o HFS + (MacOSX).

Utilidades

Los programas de desfragmentación, por lo general, vienen incorporados al sistema operativo (excepto en Windows NT 4). También existen aplicaciones externas, las cuales poseen opciones más avanzadas que las propuestas por los fabricantes del sistema operativo.

El desfragmentador más conocido es el Defrag, que es usado en MS-DOS y en las plataformas de Windows (en estas últimas con el nombre de "Desfragmentador de disco"). Puede ser encontrado en las versiones de Windows en Inicio -> Programas -> Accesorios -> Herramientas de Sistema.

Punto de restauración

Un Punto de restauración es una copia de seguridad de la información contenida en un computador y que se clasifica con una fecha y hora específica. Estos puntos son creados automáticamente por programas de restauración como GoBack o inclusive por la función "Restaurar Sistema", incluida en varias versiones de Microsoft Windows

Objetivo de Punto de Recuperación (Operación del Servicio) La cantidad máxima de información que puede ser perdida cuando el Servicio es restaurado tras una interrupción. El Objetivo de Punto de Recuperación se expresa como una longitud de tiempo antes del Fallo. Por ejemplo, un Objetivo de Punto de Recuperación de un día debe ser soportado por Copias de Seguridad diarias, y hasta 24 horas de información pueden ser perdidas. Los Objetivos de Punto de Recuperación para cada Servicio de TI debería ser negociado, acordado y documentado, y utilizado como Requisitos para el Diseño del Servicio y los Planes de Continuidad de TI. [ITIL:2007

Actualización BIOS - Qué es y como funciona antes de actualizar

| // | ||

Uno de los usos más comunes de la memoria flash es el sistema Basic Input/Output System, más comúnmente llamado BIOS. En prácticamente todos los ordenadores disponibles, la BIOS se asegura que todos los componentes, chips, discos duros, puertos y CPU funcionen al unísono.

Cualquier ordenador de sobremesa u ordenador portátil en funcionamiento, contiene un microprocesador como su unidad de procesamiento central. El microprocesador es un componente de hardware. Para realizar su tarea, ejecuta una serie de instrucciones conocido como software. Probablemente estés familiarizado con dos tipos de software diferentes:

- El sistema operativo, el cual ofrece unos servicios para las aplicaciones funcionando en tu ordenador. También ofrece el modo de poder interactuar con tu equipo de un modo cómodo y amigable. Unos ejemplos de sistema operativo pueden ser Windows XP, Windows 2000, Linux, Unix, y otros muchos actualmente en uso.

- Las aplicaciones son piezas de software que están programadas para realizar tareas específicas. Ahora mismo en tu ordenador, seguramente tengas uno o más navegadores de Internet, procesador de texto, programa de correo, y muchas otras aplicaciones que te permiten hacer cosas con tu PC.

Podemos considerar la BIOS como el tercer tipo de software que tu ordenador necesita hacer funcionar correctamente para que todo marche bien.

¿Qué hace la BIOS?

La BIOS tiene un número de actividades diferentes, pero la más importante es cargar el sistema operativo. Cuando enciendes el ordenador y el microprocesador trata de ejecutar la primera instrucción, debe conseguir esa instrucción de algún sitio. No puede obtenerla del sistema operativo porque está todavía en el disco duro, y todavía faltan las instrucciones para reconocer dicho disco duro. La BIOS entrega estas instrucciones. Otras instrucciones que hace es:

- Chequea los diferentes componentes de hardware en el sistema para ver si todo funciona correctamente.

- Activa otros chips también BIOS instaladas en diferentes tarjetas instaladas en el equipo. Un ejemplo puede ser las tarjetas gráficas que tiene su propio BIOS.

- Provee de una serie de rutinas para el reconocimiento de las diferentes partes de hardware que componen nuestro ordenador, como el teclado, el monitor, los puertos serie y paralelo, disco duro, etc.

Se puede decir que la BIOS es un software especial que hace que se comuniquen los componentes hardware de tu ordenador con el sistema operativo. Normalmente se encuentra almacenado en un chip de memoria flash en la placa base, pero algunas veces puede ser otro tipo memoria ROM.

Cuando enciendes el ordenador, la BIOS hace un chequeo de la información almacenada en una parte de la memoria RAM, a su vez localizada en un chip CMOS (Complementary metal oxide semiconductor). La configuración del CMOS provee de información detallada sobre tu sistema, y puede ser alterada según vaya cambiando el sistema. La BIOS usa esta información para modificar o suplementar la programación según necesite.

Arrancando el ordenador

Cuando inicias una sesión con el ordenador, lo primero que ves es la BIOS haciendo su trabajo. En muchas máquinas, la BIOS muestra texto describiendo cosas como la cantidad de memoria instalada en tu ordenador, el tipo de disco duro, y así sucesivamente. Lo cierto es que hace una gran cantidad de trabajo para poder poner en marcha todo el sistema y dejarlo operativo.

Cuando está arrancando y según vaya encontrando elementos, dará información por pantalla y avisará con sonidos si encuentra errores, usualmente de tipo hardware. Terminado el primer rastreo de objetos, mostrará algunos detalles de tu sistema como por ejemplo, procesador, memoria, disquetera, discos, etc. Terminado esto, la BIOS tratará de arrancar el sistema operativo desde donde esté configurado, o por defecto. Lo hará en secuencia y cuando encuentre el sistema operativo, dará la orden de ejecutarlo. Si no encuentra nada nos dará un error por pantalla el cual seguro que hemos visto alguna vez, algo así como “Non-System disk or disk error…”

Puedes ir a nuestra sección para configurar BIOS para saber las opciones que tienes, auque es bastante fácil e intuitivo, auque debes tener cuidado de saber en todo momento lo que haces.

Actualizar BIOS

Ocasionalmente, un ordenador necesitará que se le actualice la BIOS. Esto es especialmente verdad en ordenadores más antiguos. Según van apareciendo nuevos dispositivos y nuevos estándar, el BIOS debe actualizarse para poder entender el nuevo hardware. Al estar almacenado en forma de RAM o ROM, cambiarlo es algo más complicado que actualizar otros tipos de software.

Para cambiar el BIOS en si mismo, probablemente necesites un programa especial del fabricante del ordenador o de la propia BIOS. Echa un vistazo a la revisión de la BIOS y la fecha que se muestra al arrancar el ordenador, o cogiendo como referencia la marca y modelo de tu sistema, entérate que BIOS tienes.

Cuando tengas esta información, visita el sitio Web del fabricante de la BIOS para averiguar si hay disponible una actualización. Descárgate la actualización y el programa que se necesita para instalarla. Algunas veces, ambas cosas están combinadas en un único fichero que se puede descargar. Copia el programa y la actualización de BIOS en un disquete, y reinicia el equipo con el disquete insertado. Esto hará que la antigua BIOS se borre y se escriba la nueva.

Si haces cambios en la configuración de la CMOS, ten cuidad al actualizar la BIOS. Asegúrate que estas haciendo la actualización a una versión que es compatible con tu ordenador. Sino, La BIOS se puede corromper, lo cual significa que no podrás arrancar el ordenador. Si tienes dudas, consulta con el fabricante para ver realmente necesitas la actualización.

Discos espejo

Espejeado de disco significa que se conectan dos unidades de disco al mismo controlador de disco. Las dos unidades se mantienen idénticas cuando el servidor escribe en una unidad (la primaria), posteriormente se escribe en (la secundaria). Si durante la operación falla, la unidad primaria, en su lugar se utiliza la secundaria. Si la secundaria falla, no importa. En ambos casos los usuarios experimentan una breve pausa mientras el servidor se asegura que la unidad esta muerta, y luego se regresa al servicio normal.

Como sucede con todas las cosas buenas, hay una desventaja. Para contar con este nivel de confiabilidad, se necesita un segundo disco duro, lo que duplica el costo del almacenamiento de datos. Pero en lo que concierne a su organización, tal vez valga la pena el costo relativamente pequeño de una unidad de disco, para evitar lo que de otra manera seria un desastre. Una de las desventajas de los discos espejos es la perdida de rendimiento. Dado que un controlador maneja dos unidades primarias para escribir los datos en la unidad secundaria. Esto provoca que las escrituras en disco se tarden el doble. En un servidor con carga ligera esto quizás no sea tan malo desde el punto de vista del usuario, ya que el caché de disco del servidor hace que el acceso a disco perezca extremadamente rápido. Sin embargo, la sobrecarga puede llegar a ser significativa en un sistema con carga pesada.

Otra de las desventajas del espejeado es que el controlador de disco duro o los cables de conexión llegan a fallar. Los datos se pueden leer desde la unidad o matriz duplicada sin que se produzcan interrupciones. Es una alternativa costosa para los grandes sistemas, ya que las unidades se deben añadir en pares para aumentar la capacidad de almacenamiento, para los disco espejos. Los discos espejos también llamado "duplicación" (creación de discos en espejo). Se basa en la utilización de discos adicionales sobre los que se realiza una copia en todo momento de los datos que se están modificando. El cual ofrece una excelente disponibilidad de los datos mediante la redundancia total de los mismos.

Administración del espacio libre en un disco.

Es necesario saber qué bloques están libres. Las opciones son parecidas a las que se pueden usar para administrar espacio en memoria..Mapa de bits. Un bit por bloque. Es eficiente si se puede mantener el mapa entero en memoria. Disco de 1 GB, con bloques de 512 KB requiere un mapa de 256 KB. Usado en los MACS. Lista ligada. En un bloque reservado (fijo) del disco se registran las direcciones de los bloques desocupados. La última dirección apunta no a un bloque libre, sino a otro bloque con más direcciones de bloques libres... En MS-DOS se usa la misma FAT para administrar el espacio libre.

Cachés de disco

Ya que el disco es tan lento comparado con la memoria (unas 10000 veces) resulta rentable usar un caché para mantener en memoria física parte de la información que hay en el disco, de manera que, si en el futuro se requiere un bloque que ya está en memoria, se ahorra el acceso al disco.

Igual que en el caso de memoria virtual, hay que tratar de adivinar qué bloques se van a acceder en el futuro cercano, para mantener esos bloques en el caché. Pero al contrario de lo que ocurre con memoria virtual, no se requiere ningún apoyo especial del hardware para implementar LRU.Ya que todos los accesos a disco pasan por las manos del sistema operativo. Paradójicamente, LRU no es necesariamente la mejor alternativa tratándose de bloques de disco. ¿Qué pasa, por ejemplo, en el caso del acceso secuencial a un archivo? Por otra parte, algunos de los bloques contienen información crítica respecto del sistema de archivos (por ejemplo, un bloque que contiene información del directorio raíz o de un i-node o de los bloques libres). Si este bloque es modificado y puesto al final de la cola LRU, puede pasar un buen tiempo antes de que llegue a ser el menos recientemente usado, y sea escrito en el disco para ser reemplazado. Si el sistema se cae antes que eso, esa información crítica se perderá, y el sistema de archivos quedará en un estado inconsistente. Se puede modificar un poco LRU, considerando dos factores:

Qué tan probable es que el bloque se necesite de nuevo. Bloques de directorios se suelen usar bastante. El último bloque de un archivo que se está escribiendo, también es probable que se vuelva a necesitar.

Qué tan esencial es el bloque para la consistencia del sistema de archivos. Básicamente todos los bloques, excepto los de datos, que han sido modificados. Estos deben grabarse en disco lo más rápidamente posible.

Planificación de disco

Un disco, mirado desde más bajo nivel, no es simplemente una secuencia de bloques. Están compuestos de platos, cada uno de los cuales contiene una serie de pistas o tracks concéntricos. A su vez, las pistas se dividen en sectores. Las pistas exteriores, que son más grandes, pueden contener más sectores que las interiores. (En un CD, en realidad hay una espiral de sectores.) Existe un brazo mecánico con un cabezal lector/escritor para cada plato. El brazo mueve todos los cabezales juntos. Un cilindro se conforma por las pistas que los cabezales pueden leer cuando el brazo está en una posición determinada. Los bloques lógicos (secuenciales) que ve el sistema de archivos deben traducirse a un trío (cilindro, plato, sector). El tiempo requerido para leer un sector depende de:

1. El tiempo de búsqueda (seek time), es decir, el tiempo requerido para mover el brazo al cilindro apropiado.

2. El retardo rotacional, o sea, el tiempo que hay que esperar hasta que el sector requerido pase por debajo del cabezal.

3. El tiempo de transferencia de los datos.

El primero es el que predomina, de manera que conviene reducirlo para aumentar la eficiencia del sistema. El sistema de archivo puede ayudar (por ejemplo, con asignación contigua). Obviamente, bloques en el mismo cilindro deben considerarse contiguos. Pero hay otra cosa que se puede hacer, considerando que en un sistema con muchos procesos la cola de solicitudes pendientes de un dispositivo suele no estar vacía: atenderlas en un orden que reduzca los movimientos del brazo.

Algoritmos de planificación de disco

Fifo.

Es simple, pero no estamos haciendo nada por la eficiencia. Es malo si las solicitudes se alternan entre cilindros exteriores e interiores. Por ejemplo, si, mientras se lee el cilindro 11 llegan solicitudes para los cilindros 1, 36, 16, 34, 9, 12, y se atienden en ese orden, el brazo recorrerá 111 cilindros.

SSTF (shortest seek-time first).

Se trata de atender primero las solicitudes más cercanas a la posición actual del brazo. La atención sería en el orden 11, 12, 9, 16, 1, 34,36, para un total de 61 cilindros de desplazamiento. El problema es que, cuando hay muchas solicitudes, es posible que sólo se atiendan las cercanas al centro. Puede haber inanición para los procesos que solicitan cilindros de los extremos.

Algoritmo del ascensor

Para evitar inanición, se mantiene la dirección de movimiento del brazo hasta que no queden solicitudes pendientes en esa dirección. Es lo mismo que hacen los ascensores. En el ejemplo, suponiendo que el brazo iba hacia las direcciones altas, las solicitudes se atenderían en el orden 11, 12, 16,34,36,9,1, lo que da un total de 60 cilindros de recorrido del brazo. O sea, en este caso en particular es un poco mejor que SSTF, pero en general es peor. Una propiedad interesante es que para cualquier conjunto de solicitudes, el movimiento del brazo está acotado: 2 veces el ancho del disco. Un pequeño problema es que las solicitudes en los extremos tienen, en promedio, un tiempo de espera mayor. Esto se puede resolver si las solicitudes siempre se atienden en un solo sentido. En el otro sentido, el cabezal se devuelve, pero sin atender solicitudes a su paso. También podríamos pensar en un algoritmo óptimo, pero su complejidad no justifica usarlo. Si la carga es muy poca (la cola nunca tiene más de una solicitud pendiente) todos los algoritmos tienen el mismo rendimiento. Para cargas pesadas, se usa el del ascensor.

Discos RAM

Gracias a la estructuración en capas, podemos usar el mismo sistema de archivos en cualquier dispositivo de bloques con un driver adecuado, que implemente la interfaz para el software independiente del dispositivo. Por ejemplo, en los primeros computadores personales, que tenían sólo una disquetera como medio de almacenamiento, era habitual crear un disco RAM, es decir reservar un trozo de la memoria para usarlo como un disco virtual, para almacenar archivos. Un driver de disco RAM es extremadamente simple.

Dado un tamaño de bloque B, leer o escribir el bloque i es simplemente accesar B bytes a partir de la posición B*i del área reservada para el disco.

Bloques dañados

Los discos, en cuanto dispositivo mecánico, son propensos a fallas. A veces la falla es transitoria: el controlador no puede leer un sector debido a que se interpuso una partícula de polvo entre el cabezal y la superficie del disco. El controlador siempre reintenta varias veces una operación que fracasa por si la falla es transitoria; muchas veces se resuelve, sin que el driver siquiera se entere. En los casos en que el sector está permanentemente dañado, el error se informa al driver, y el driver informa al sistema de archivos, quien registra el bloque como dañado, para no volver a usarlo. ¿Cómo se pueden registrar los bloques dañados? Igual hay bloques críticos: en todo sistema de archivo, debe haber al menos un bloque en una dirección fija. Si ese bloque se daña, el disco entero se hace inusable. Algunos controladores inteligentes reservan de antemano algunas pistas, que no son visibles para el driver. Cuando se daña un sector, el propio controlador lo reemplaza por uno de los reservados. (en forma transparente, si la operación era de escritura, pero no tan transparente si era de lectura). Muchos discos vienen con sectores dañados ya marcados desde la fábrica. Pero ¿dónde se guarda la información de los bloques malos? Así, si el bloque 5 se daña, entonces el controlador usa, digamos, el 999 cada vez que el driver le solicita el 5. Pero ¿que pasaría entonces con los algoritmos de scheduling de disco? Un esquema que a veces se usa para no perjudicarlos, es que el controlador reserva bloques esparcidos en el disco, y cuando se daña un sector, trata de sustituirlo por uno de los de reserva que se encuentre en el mismo cilindro, o por lo menos cerca.

Arreglos de discos

Se puede decir que los discos son la componente menos confiable de un computador, la componente más complicada de sustituir, y la que frena el mejoramiento de la velocidad de procesamiento con los avances tecnológicos. En efecto, la velocidad de los procesadores se duplica más o menos cada 2 años, y la capacidad de los chips de memoria crece a un ritmo parecido. No obstante, el ancho de banda (velocidad de transferencia) del I/O ha variado muy poco. A este ritmo, en 7 años más los procesadores van a ser 10 veces más rápidos, pero en general las aplicaciones correrán menos de 5 veces más rápido, por las limitaciones de I/O. Una solución posible: en lugar de uno solo disco grande, usar muchos discos chicos y baratos, en paralelo, para mejorar el ancho de banda. Para garantizar paralelismo, se hace disk striping o división en franjas. Cada bloque lógico se compone de varios sectores físicos, cada uno en un disco distinto. Así, cada acceso a un bloque lógico se divide en accesos simultáneos a los discos. En 1991 la situación era la siguiente: _ IBM 3380: 7500 MB, 18 U$/MB, 30000 horas de MTTF (mean time to failure) _ Conner CP3100: 100 MB, 10 U$/MB, 30000 horas de MTTF El IBM 3380 tiene bastante más ancho de banda que un CP3100, pero si juntamos 75 de estos últimos tenemos la misma capacidad total, con menor costo, menor consumo de electricidad, y potencialmente 12 veces más ancho de banda. El gran problema es la confiabilidad: si antes teníamos 30000 horas de funcionamiento sin fallas, ahora tendríamos 400 (30000/75) horas, o sea, sólo dos semanas. O sea, la tolerancia a fallas es crucial, y para obtenerla se usa redundancia, en una configuración conocida como RAID (Redundant Array of Inexpensive Disks), y que se puede implementar en varios niveles.

RAID 1: Se usan discos espejos, o sea, la información de cada disco se mantiene siempre duplicada en otro idéntico. O sea, MTTF aumenta notoriamente, pero duplicando el costo.

RAID 2: Se reduce la redundancia usando técnicas de detección y corrección de errores (códigos de Hamming). Por ejemplo, si un bloque se reparte entre 10 discos y suponemos que no va a haber más de una falla simultáneamente, entonces no necesitamos duplicar el bloque entero para reconstituirlo en caso de falla, puesto que ante una falla sólo se perderá un 10% de la información. El problema es que si no sabemos qué 10% se perdió, de todas maneras se necesita bastante redundancia (20 a 40%).

RAID 3: El punto es que, gracias a que cada controlador usa sumas de chequeo (y suponiendo que además podemos saber cuándo un controlador falla) sí podemos saber qué trozo de la información está errónea. Y sabiendo eso, basta con usar sólo un disco adicional para guardar información de paridad con la cual es posible reconstituir la información original. Hay otros niveles (RAID 4 y 5). Ahora (1996) la situación es:

1. IBM 3390: un disco de 102 GB, 3.9 MB/s, 22.8 ms de latencia.

2. IBM RAMDAC 2: 64 discos, 180 GB en total, 12.6 MB/s, 4.2 ms de latencia.

La ganancia en ancho de banda es menor que la teórica, entre otras cosas porque la tolerancia a fallas impone un overhead Ver figura 44. Por otra parte, con un RAID de 100 discos para datos y otros 10 para paridad, el MTDL (mean time to data loss) es de 90 años, comparado con 3 años de los discos estándares.

Se pueden clasificar en dos tipos:

- Una en la que cada SP no contiene las actualizaciones anteriores, por lo que debe instalarse el SP anterior antes de instalar el SP siguiente.

- Y otra más cómoda en la que cada SP contiene el SP anterior, lo que hace mucho más fácil y rápida la actualización. Microsoft Windows posee esta técnica.

En la denominación informática generalmente se denominan SPx, donde la x representa la versión o revisión. Por ejemplo SP3 implica que es el tercer Service Pack que se realiza al producto. Además, en ciertas ocasiones se acompaña con una letra denominando el estado evolutivo del mismo SP (SP3a, que equivale a Service Pack 3 versión alfa).

Service Pack en Microsoft Windows

Familia de Microsoft Windows XP

En el desarrollo del sistema operativo Windows XP ha habido tres service packs

Service Pack 1El primero para el Microsoft Windows XP fue lanzado en septiembre de 2002, y consistía en la acumulación de 300 parches de seguridad, la cual fue catalogada en el momento como una "descarga imprescindible" ya que la mayoría de los parches actualizaban problemas de seguridad.

Service Pack 2El segundo fue lanzado en agosto de 2004 y se centraba en la campaña de “Trustworty computing” (Informática de Confianza) emprendida por Microsoft.

Esta actualización modificó fuertemente el kernel del sistema operativo, aplicando una gran cantidad de parches al sistema con el fin de cerrar los problemas de seguridad detactado entre el primer SP y la actualización.

Service Pack 3El tercero Microsoft Windows XP fue lanzado durante el 2008, se centró en la mejora de rendimiento del sistema operativo, con el fin de entregar una mayor estabilidad para los usuarios y los procesos, además entregar un grado de compatibilidad con el sistema operativo Windows Vista y Windows Server 2008, con el fin que los usuarios pudieran acceder a las aplicaciones de ambos sistemas.

Dentro del paquete de actualización se incluían todas las actualizaciones desde el SP1 que no se habian aplicado en cada equipo, por lo cual la descarga podía variar entre los 75 a 360 MB.

Los service packs pueden integrarse (slipstream) al disco de instalación del XP. Este disco de XP modificado puede usarse para instalar el sistema operativo ya actualizado con el service pack correspondiente.

Familia de Microsoft Windows Vista

La familia de Microsoft Windows Vista ha tenido un Service Pack lanzado al público y otro que se encuentra en fase RTM, que se espera tome algunas bases de Windows 7 para mejorar el sistema operativo.

Service Pack 1También llamado Windows Vista SP1, es una recopilación de todas las actualizaciones de Windows Vista creadas hasta marzo de 2008. Cuando el Service Pack fue liberado en su versión final. Según afirma Microsoft, instalar esta actualización aumenta la seguridad de Windows Vista, mejora la estabilidad,la velocidad al copiar archivos y mejora la eficacia de ReadyBoost[cita requerida], también afirmaron que este Service Pack contendría una utilidad para verificar si el Windows Vista es Original o no.

Este paquete fue lanzado a finales del 2008, siendo una herramienta muy eficaz para todo servidor.

Service Pack 2Windows Vista Service Pack 2 está disponible mediante actualización por Windows Update o en su versión "stand-alone" para descargar y ejecutar directamente en la máquina que se desee.

Otros productos Microsoft

Por lo general, los productos de ofimática como Microsoft Office sufren actualizaciones mediante la modificación de los Services Packs, pero a diferencia de las actualizaciones al sistema operativo, estas no afectan el rendimiento sino que reparan fallos menores o añaden más elementos de seguridad para el manejo de archivos y documentos asociados a los objetos OLE

0 comentarios